微軟揭露針對政府機關與公共部門的新型態網攻手法,駭客濫用有問題的OAuth參數,在使用者點選看起來正常的登入連結後,接下來就會被導向惡意基礎設施,以便進行後續的攻擊活動。

文/周峻佑|2026-03-04發表

微軟資安團隊提出警告,一種新的網路攻擊手法正對政府機關與公共部門構成威脅。攻擊者透過濫用OAuth認證流程中正常的重新導向機制,使受害者點選看似正規的登入連結,被引導至攻擊者控制的基礎設施,執行後續的網路釣魚與惡意程式傳播活動。

OAuth是廣泛使用的授權協議,允許使用者透過Microsoft Entra ID、Google Workspace等身分驗證服務供應商登入第三方應用程序。在正常流程中,OAuth認證成功後會將使用者重新導向到可受信任的URL,以完成登入或權限授予。

然而微軟發現,攻擊者刻意製作帶有錯誤或不合法參數的OAuth認證請求,這些錯誤會觸發身分驗證提供者的錯誤處理重定向邏輯。攻擊者事先在他們控制的租戶中註冊應用程式,並將重新導向的URL設定為惡意網域,一旦上述錯誤發生時,該機制就會將使用者導向這些惡意網頁。

值得留意的是,這種手法防不勝防,主要是因為初始頁面看起來是可信的服務提供的登入網頁。當使用者點選連結後,瀏覽器會短暫停留在合法域名,不久便會被悄然導到攻擊者設計的惡意網站。

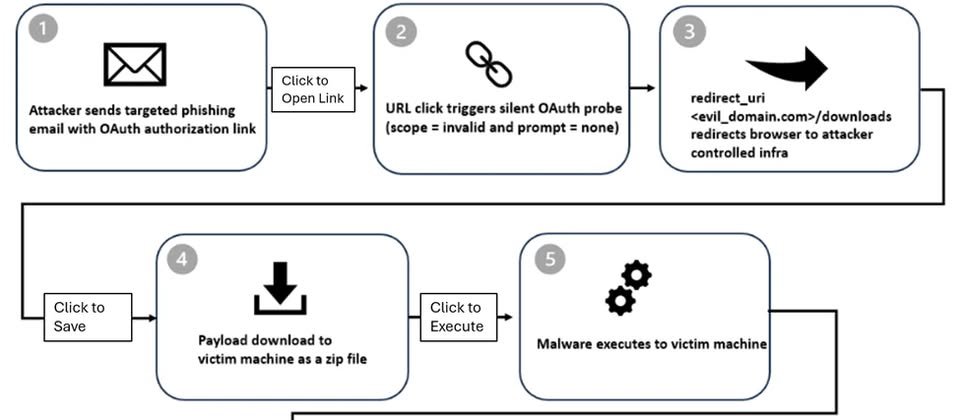

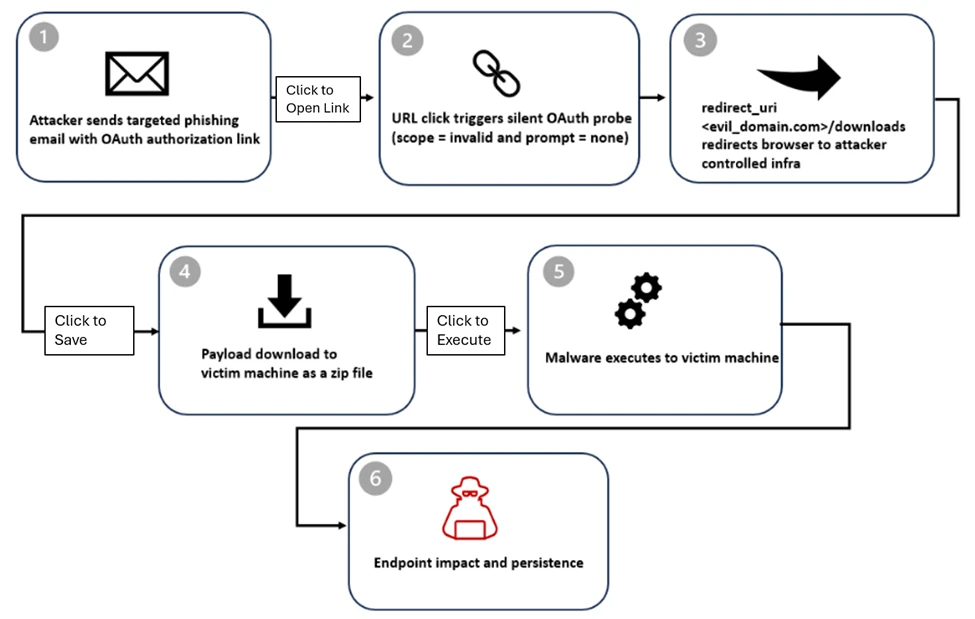

對於這種攻擊活動發生的過程,駭客大多透過釣魚郵件接觸受害者,發送看似正常且吸引人的電子郵件,以文件共享、Teams會議重播、電子簽名請求、社保或財務通知等話題作為誘餌。相關的惡意連結可能直接出現在郵件內文,不過也有隱藏於PDF附件或行事曆邀請 (.ics)。

一旦收信人點選連結,就會啟動OAuth身分驗證流程,並短暫顯示受信任的登入網頁,但由於請求使用了攻擊者刻意設計的無效參數,身分提供者會將收信人重新導向攻擊者註冊的惡意網址。

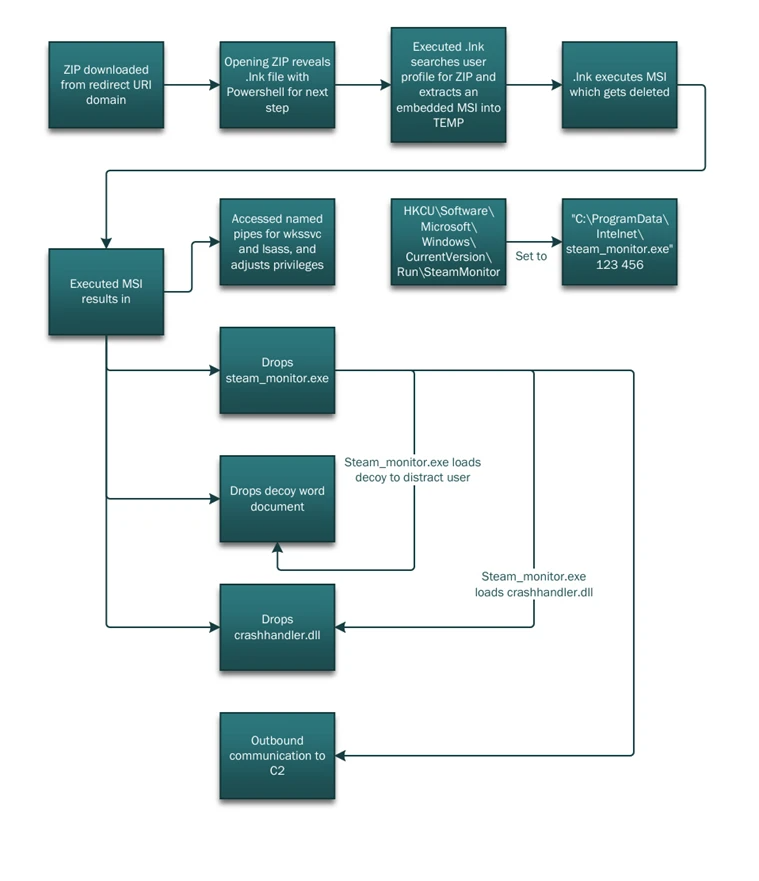

若是駭客的計謀得逞,收信人大多會被導向EvilProxy或其他網釣框架,駭客藉由中間人攻擊攔截受害者的憑證或連線階段(Session)的Cookie。此外,也有部分收信人被重新導向後,電腦會自動下載ZIP檔,其內容包含LNK檔與HTML走私(HTML smuggling)工具,假若收信人依照指示解壓縮並執行指定檔案,就有可能導致PowerShell執行、DLL側載惡意程式,甚至是接管鍵盤或是遭到勒索。

線

線