使用Emotet惡意軟體的駭客,近期鎖定美國報稅季下手,散布惡意軟體,值得留意的是,與過往歷年的攻擊行動相比,今年加入難以讓收信人和郵件防護系統識破的手法。

駭客針對易受攻擊的關聯式資料庫發動攻擊的情況,偶有事件發生,而這次攻擊者同時對微軟SQL Server和MySQL下手,並使用木馬程式Gh0stCringe進行偵查,然後下達攻擊命令。

加密通訊程式庫OpenSSL的漏洞也相當值得關注。開發者最近修補可導致無限循環的阻斷服務(DoS)漏洞CVE-2022-0778,而這項漏洞在OpenSSL發布更新軟體的隔日,疑似已被用於攻擊行動。

【攻擊與威脅】

在3月16日下午1時38分,國內上市公司健鼎在臺灣證券交易所發布資安事件重大訊息,說明發生部分資訊系統遭受駭客網路攻擊的事件,在偵測到事件發生時,該公司資訊部門已全面啟動相關防禦機制與復原作業,同時與外部資安公司技術專家協同處理,並已通報政府執法部門與資安單位。

至於此次事件的影響是否衝擊營運?目前該公司初步評估不會造成重大影響。健鼎也指出,由於主要是IT系統受影響,他們目前對所有網域、網域,以及相關檔案,做全面徹底的掃描檢測,確保資訊安全後,再復原運作。

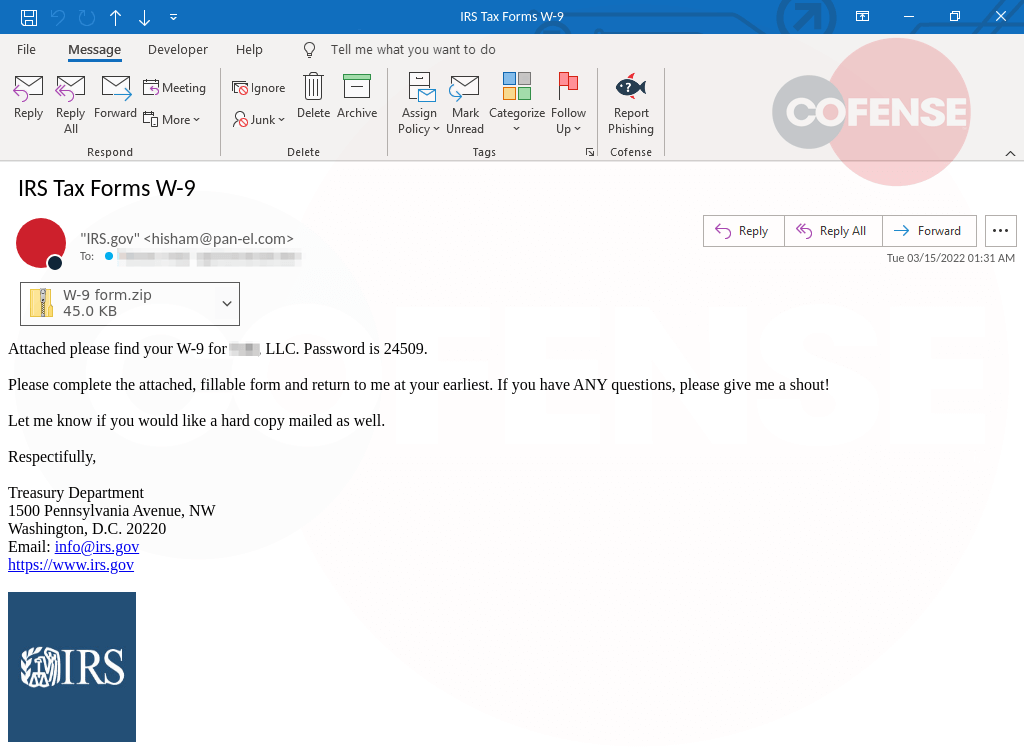

美國報稅季將於4月18日截止,但就在1個月前,駭客鎖定打算尚未報稅的民眾,散布惡意軟體。郵件安全業者Cofense約自3月14日開始,發現使用Emotet的駭客宣稱是美國國稅局(IRS),並以提供W-9退稅表單的名義,發動釣魚郵件攻擊來散布Emotet。

研究人員指出,與過往不同的是,這些駭客今年為了取信收信人,不只在簽名檔加入美國國稅局的標誌,還會在信件內文提及收信人所屬的公司名稱。此外,為了規避郵件安全系統的檢查,駭客使用以密碼保護的ZIP壓縮檔做為附件,並在內文提供解壓縮密碼。

駭客鎖定關聯式資料庫發動攻擊的情況再度發生,但這次是同時針對2大知名資料庫下手。資安業者AhnLab揭露使用Gh0stCringe木馬程式的攻擊行動,駭客同時針對執行微軟SQL Server,以及MySQL資料庫的Windows電腦下手,利用這兩款資料庫的主程式處理程序,將名為Mcsql.exe的惡意程式寫入。研究人員在同一臺電腦上,發現有多種版本的Gh0stCringe,研判很可能有多組駭客同時發動攻擊。

而此木馬程式最主要的功能,是側錄鍵盤輸入的內容,並回傳受害電腦安裝的防毒軟體等資訊給C2伺服器,以便攻擊者進一步遠端下達各式攻擊命令,像是下載其他惡意程式、破壞主要開機磁區(MBR),或是清除受害電腦的事件記錄等。

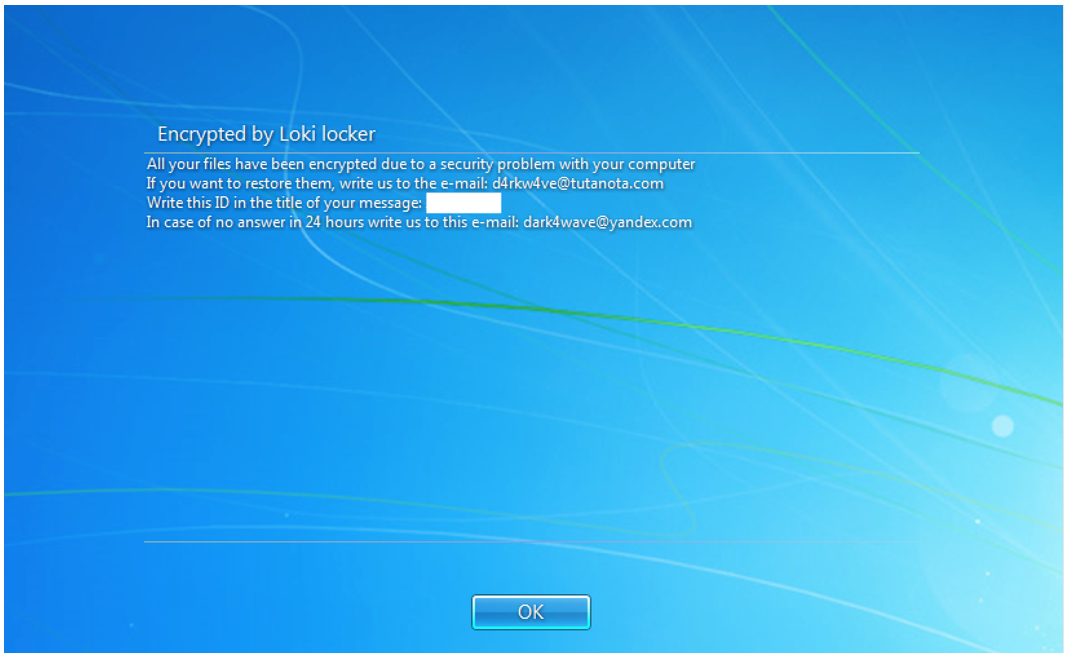

勒索軟體LokiLocker攻擊東歐和亞洲,鎖定英文使用者而來

新興的勒索軟體家族出現,且伴隨著破壞資料(Wiper)的能力。BlackBerry的資安研究團隊揭露名為LokiLocker的勒索軟體,這款勒索軟體最早約於2021年8月出現,且全球各地都有受害者,但多數在東歐和亞洲。駭客使用.NET開發LokiLocker,並透過NETGuard和KoiVM等應用程式保護工具,來防堵研究人員進行反組譯。

新興的勒索軟體家族出現,且伴隨著破壞資料(Wiper)的能力。BlackBerry的資安研究團隊揭露名為LokiLocker的勒索軟體,這款勒索軟體最早約於2021年8月出現,且全球各地都有受害者,但多數在東歐和亞洲。駭客使用.NET開發LokiLocker,並透過NETGuard和KoiVM等應用程式保護工具,來防堵研究人員進行反組譯。

該公司提到,駭客要求LokiLocker受害者限期支付贖金,但逾期後駭客可透過該勒索軟體的資料破壞功能,刪除受害電腦的資料,並破壞磁碟的主要開機磁區(MBR)。至於攻擊者的身分,基於駭客所使用的英文文法,以及不會對位於伊朗的電腦發動攻擊等特性,研究人員認為很有可能是伊朗駭客所為。

想知道更多都可以由以下網址觀看喔!!!

線

線