文/周峻佑 | 2019-06-07發表

大約在3年前,許多名人的社群網站帳號遭駭,引起軒然大波。其中不乏政治人物、知名藝人,以及知名的企業等,甚至是科技公司的執行長或創辦人,也身受其害──包含了臉書執行長Mark Zuckerberg、推特創辦人Jack Dorsey,以及Google執行長Sundar Pichai等。

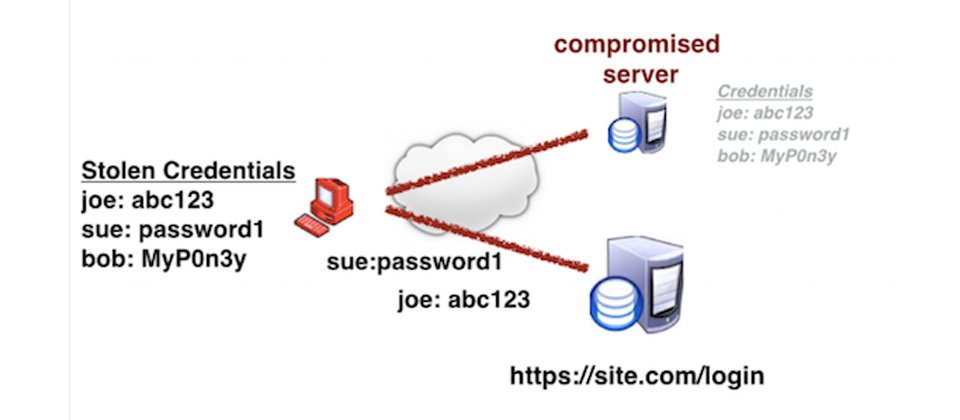

探究其原因,就是他們在多個社群網站裡,使用了相同的帳號和密碼。因此,駭客組織OurMine利用了LinkedIn於2012年外洩的使用者帳號資料後,不僅成功登入這些名人的臉書或推特帳號,而且還用被害人的帳號發文,嘲笑他們的資安意識不足。

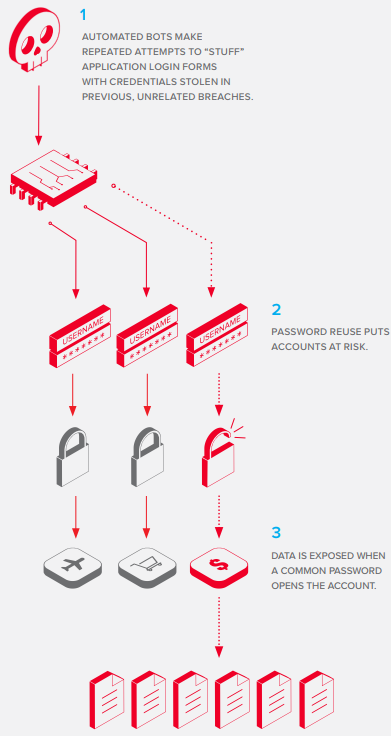

當時,所有的資安專家,都極力呼籲使用者必須自保,應該使用像是Have I Been Pwned(HIBP)網站,確認自己的帳號可能受到那些資料外洩事件影響,並落實在各個網站的帳號中,使用不同的密碼,以防範駭客以此手法取得我們在網站上的身分。而這種透過已經被駭網站所流出的帳號資料,嘗試登入另一個服務的手法,被稱為帳號填充攻擊(Credential Stuffing)。

簡單來說,這種攻擊能夠奏效的原因,就是許多使用者會以相同的帳號和密碼,到處運用於不同的服務中,只要其中一個網站的使用者資料庫遭到外流,他們其他網站服務的帳號,駭客便能透過上述的手法,輕易取得帳號的控制權。

時至今日,不光是使用者應該保護自己,面臨大規模資料外洩事件頻傳,導致駭客想要大量取得這種攻擊所需帳號資料,變得更加容易。

根據Gemalto推出的2018上半年度報告,該年度的前6個月,就累計超過33億筆個資遭到外洩;而今年年初,提供HIBP查詢網站的資安研究員Troy Hunt,揭露了史上最大的資料外洩事件Collection#1,總計逾7.7億名用戶的個資被公開。

這樣的情況,使得網站的經營者也開始倍感威脅,若是駭客在自家的網站上進行相關攻擊,非但會嚴重影響服務營運,一旦攻擊者得手,網站的安全性還可能遭到用戶質疑,導致公司的信譽大幅受損。雖然問題的根源,起因於使用者的密碼管理不當,但是網站經營者顯然已經無法坐視不管,勢必要正視這樣的問題並加以因應。

更多關於相關內容,可以點擊以下連結喔 ↓↓

線

線